数百台未做好安全工作的Elasticsearch服务器在过去短短几小时的工夫遭了殃,它们受到的攻击可能是最近针对MongoDB数据库发起大规模勒索软件攻击的一次重演。

安全研究人员尼尔·梅里甘(Niall Merrigan)估计,现在已有超过600台Elasticsearch服务器遭到了攻击。

数百台Elasticsearch服务器在过去的短短几小时遭了殃,这种勒索攻击与上一周针对34000台未做好安全工作的MongoDB数据库发动的那种攻击几乎如出一辙。

已有人向运行Elasticsearch服务器的开发人员敲响了警钟,要求从网上隐藏起来,以免沦为攻击者的目标。攻击者会删除文件,然后索要赎金,只有受害者如数支付,他们才肯归还数据。

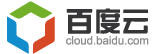

英国IT网站The Register的一份最初报道认为有360台Elasticsearch服务器受到了影响。安全研究人员尼尔·梅里甘(Niall Merrigan)跟踪分析了MongoDB攻击,他将这个数字更新为受攻击的服务器已超过600台,其中大多数服务器设在美国,但是也有部分服务器设在中国、欧洲和新加坡。

如果针对Elasticsearch服务器的攻击学走MongoDB攻击的路子,这个数字可能会迅猛上升。Shodan搜索引擎的创始人约翰·马瑟利(John Matherly)已确认了35000台高危的Elasticsearch服务器暴露在互联网面前,其中大多数托管在亚马逊网络服务(AWS)公司的基础设施上。

马瑟利估计,有99000个高危的MongoDB数据库暴露在互联网面前。截至周四,马瑟利估计34000个MongoDB服务器已被洗劫一空,导致几百TB的数据因此丢失。

1月3日,还只有2000个MongoDB数据库被换成了勒索信。值得关注的是,虽然攻击者声称一旦收到赎金,就会归还数据,但是他们实际上并没有拷贝已彻底删除的数据。

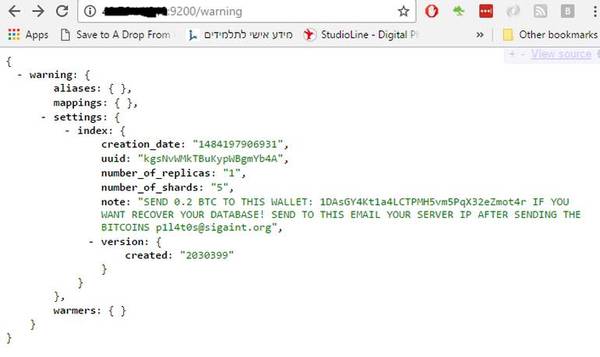

Elasticsearch顾问伊塔马尔·辛·赫什科(Itamar Syn-Hershko)曾写了一篇内容翔实的文章,解释了广大开发人员应该如何配置Elasticsearch集群,以免沦为勒索攻击的受害者。被攻击的Elasticsearch服务器的所有者会看到如下消息,要求支付0.2个比特币(约合160美元)。

这是Elasticsearch攻击者发来的一封典型勒索信的样子。(图片来源:Itamar Syn-Hershko)

辛·赫什科警告:“无论你做什么,都千万不要将自己的集群节点暴露在互联网面前。这个道理听起来再明显不过,但是很显然,并非所有人都做到了这一点。

再说一遍,你的集群千万千万不要暴露在公共互联网面前。”

虽然托管在AWS上的由Elastic管理的Elasticsearch默认情况下已采取了安全措施,但是Elasticsearch本身并不执行验证或授权机制,因而被不可信的用户访问时,需要经过合理的配置。

按照这家公司在2013年给出的安全忠告:“Elasticsearch没有用户这个概念。实际上,凡是可以向你的集群发送任意请求的人都是超级用户。”

帕克特表示,Elastic“强烈建议,不应该将未做好安全工作的Elasticsearch服务器直接暴露在互联网面前。”

针对不是由Elastic管理的Elasticsearch集群,这家公司建议采取下列步骤:

将你的所有数据备份到一个安全的地方,并考虑使用Curator快照。

- 重新配置你的环境,以便在一个隔离的不可路由的网络上运行Elasticsearch。

- 或者如果你非要通过互联网来访问Elasticsearch集群,就要通过防火墙、虚拟专用网(VPN)、反向代理或其他技术,限制从互联网来访问你集群的行为。

小知识:Elasticsearch是一种分布式、充分利用REST(代表性状态传输)的搜索和分析引擎,它能够支持越来越多的使用场合。作为Elastic Stack的核心部分,它可集中存储你的数据,那样你就能发现意料之中的内容,探究意料之外的内容。